نرم افزار Splunk UBA

مفهوم Splunk UBA

شناسایی حملات سایبری و تهدیدات داخل سازمانی(Insider Threat)

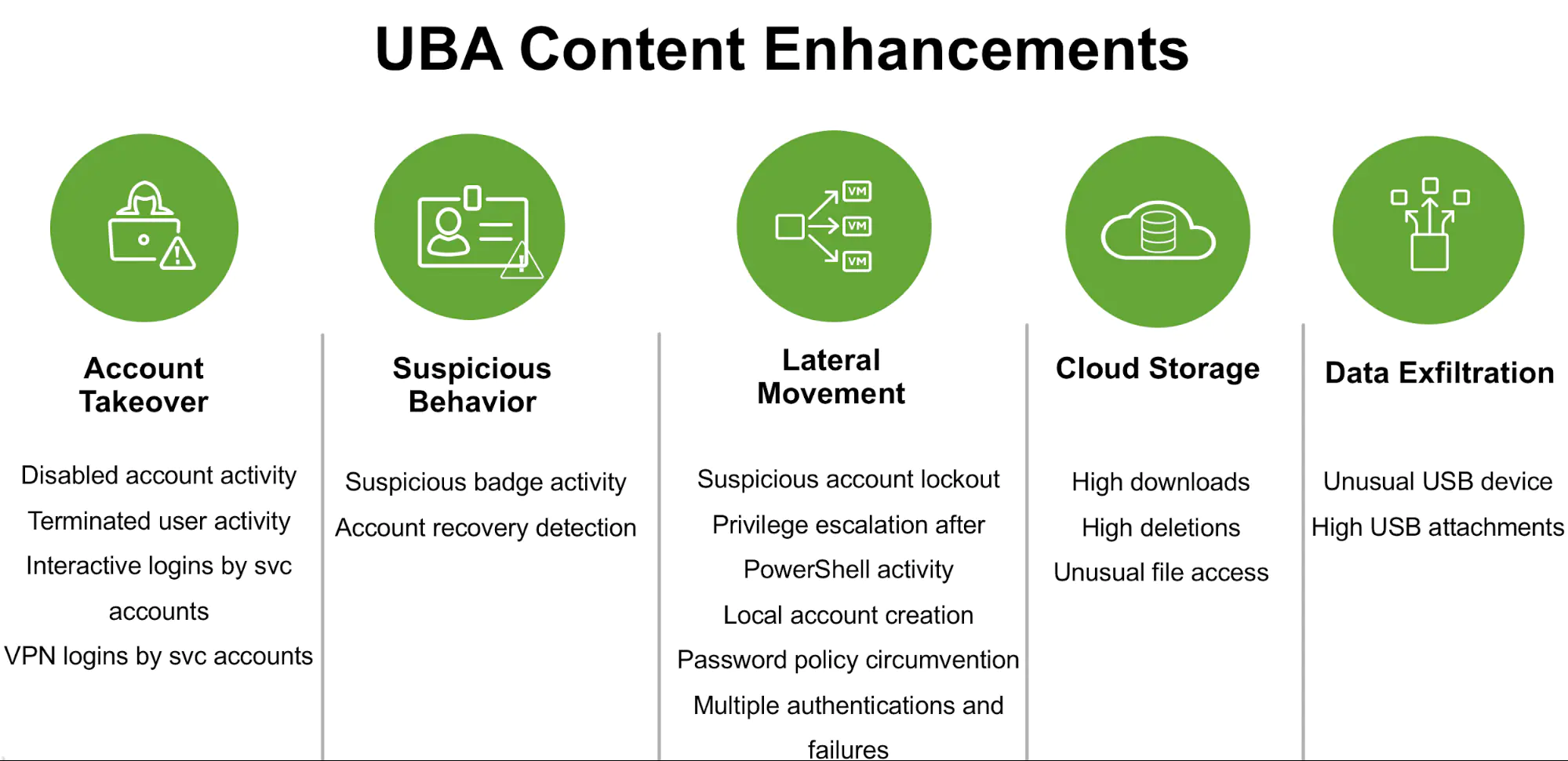

تکنولوژی Splunk User Behavior Analytics یا به اختصار نرم افزار Splunk UBA، که جهت آنالیز رفتار کاربران Splunk مورد استفاده قرار میگیرد دارای قابلیتهای زیادی است که در زیر به چند مورد از مهمترین آن اشاره میکنیم:

- ارتقاء روند تشخصی و شناسایی حملات سایبری و تهدیدات داخلیِ شناختهشده، ناشناخته و پنهان

- افزایش اثربخشی تحلیلگران امنیتی از طریق اولویتبندی تهدیدات و اجتناب از ارزیابی مثبت کاذب یا False Positive

- کاربری ساده برای تحلیلگران SOC، بررسیکنندگان رویدادها و مدیران SEIM

با توجه به اینکه اصولا حملات سایبریِ پیچیده، در حالت پنهان قرار گرفته و به سختی شناسایی می گردند، شناسایی آنها برای محافظت از دادههای محرمانه از اهمیت زیادی برخوردار است. این بدین معنا است که وظیفه تیمهای امنیتی در حال حاضر، شناسایی و پاسخگویی به تهدیدهای پنهان در محیط، صرفنظر از بزرگی سازمان یا مجموعه مهارتها میباشد.

فرآیند تجزیه و تحلیل رفتار کاربران Splunk موسوم به Splunk UBA، به سازمانها کمک مینماید تا با استفاده از یادگیری ماشینی (جزئی از هوش مصنوعی)، اصول اولیه رفتاری، تجزیه و تحلیل گروههای مشابه و همبستگی پیشرفته، بتوانند تهدیدهای شناختهشده، شناختهنشده و پنهان را شناسایی نمایند و APTهای فعال در وضعیت پنهان، آلودگیهای بدافزاری (Malware) و تهدیدات داخل سازمانی (Insider Threat) را تشخیص دهند. Splunk UBA، علاوه بر اینکه بر روند تحلیل امنیتی و جریانهای کاری جوینده نظارت دارد، به حداقل اقدامات مدیریتی نیازمند است و با زیرساختهای فعلی ادغام میگردد تا تهدیدات پنهان را شناسایی کند.

شناسایی تهدیدات به صورت رفتارمحور

این روند شناسایی، مبتنی بر روشهای یادگیری ماشینی میباشد که نیاز به هیچ امضا یا تحلیل انسانی نداشته و پروفایلبندی رفتاری چندهویتی و آنالیز گروههای مشابه را برای کاربران، تجهیزات، حسابهای کاربری سرویسها و برنامهها میسر مینماید که در نتیجه، تهدیدات و ناهنجاریها به صورت خودکار و دقیق شناسایی میشوند.

چرخه عمر عملیاتهای امنیتی (شامل پیشگیری، شناسایی، پاسخگویی و کاهش روند درحال پیشرفت بازخوردها) باید از طریق مانیتورینگ مستمر و همچنین تجزیه و تحلیل پیشرفته، یکپارچه گردد تا هوشمندی مبتنی بر Context یا اطلاعات زمینهای را ارائه نماید.

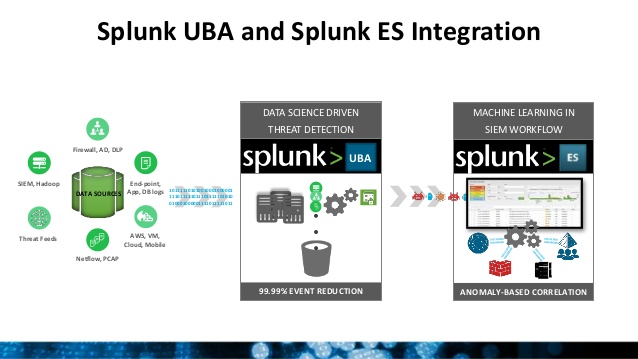

لازم به ذکر است Splunk Enterprise ،Splunk Enterprise Security و Splunk UBA قادر هستند با هم کار کرده تا قابلیتهای زیر را ارائه نمایند:

- رویکردهای مبتنی بر قواعد جستجو، الگو و عبارت (Search/Pattern/Expression) را در Splunk Enterprise و Splunk ES، به همراه تکنیکهای شناسایی تهدیدها جهت یافتن آنها با تصویرسازیهای پیچیده Kill Chain توسعه میدهند.

- تکنیکهای شناسایی ناهنجاریها، یادگیری ماشینی و پروفایلبندی آماری را برای تیم امنیتی ارائه میکند تا به راحتی از دادههای موجود، در مقیاس بزرگ در Splunk Enterprise استفاده نمایند.

- روشهای یادگیری ماشینی و قابلیتهای تجزیه و تحلیل پیشرفته را ترکیب کرده، تا سازمانها بتوانند صرفنظر از اندازه سازمان یا مجموعه مهارتهای آنها، به انجام فعایتهایی مانند مانیتور، اعلام هشدار، تجزیه و تحلیل، پاسخگویی، اشتراک و شناسایی تهدیدات شناخته شده و نشده، بپردازند.

جریانکاری سادهی تهدیدات

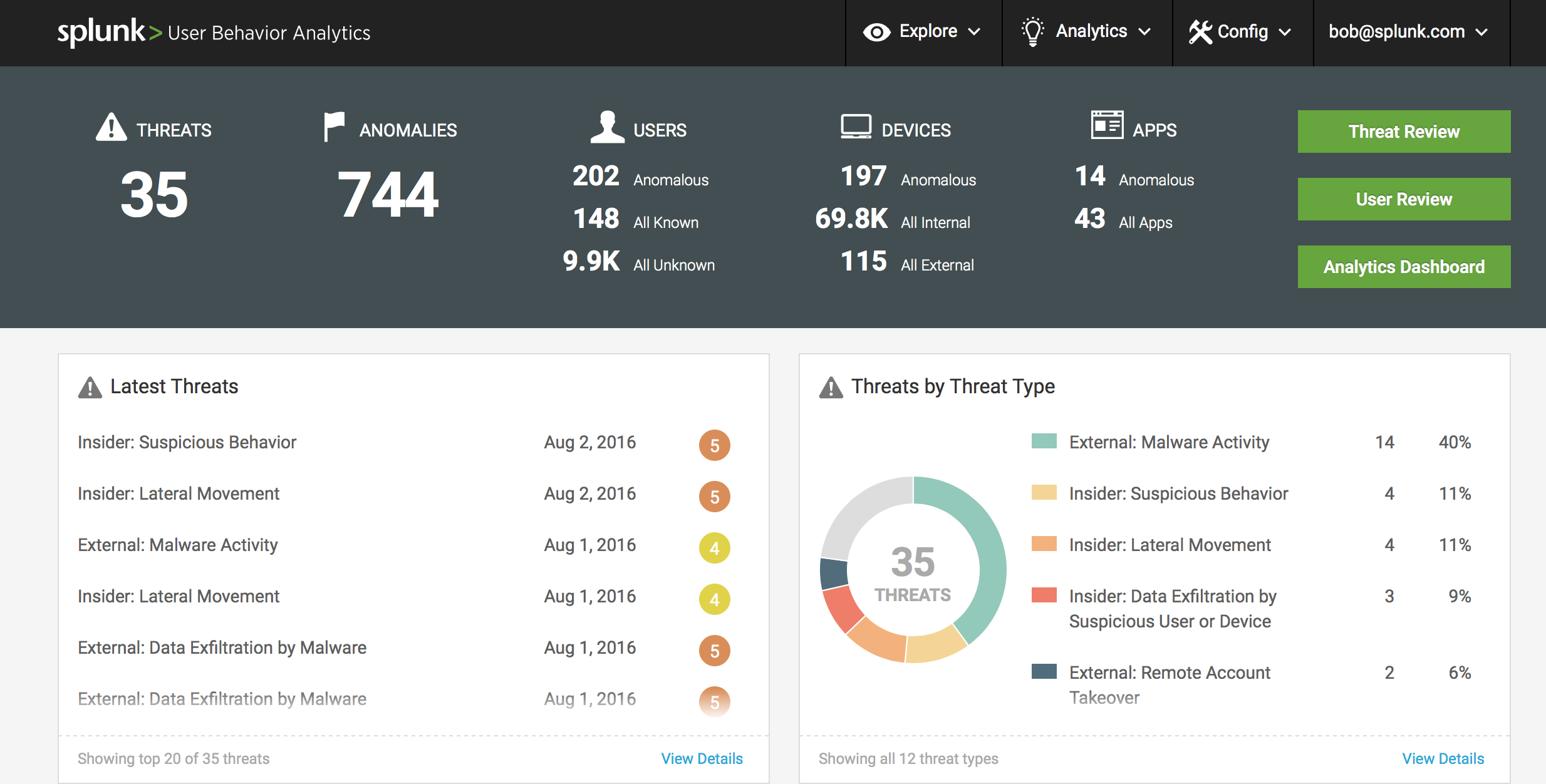

این تکنولوژی، بیلیونها رویداد خام را به چند هزار ناهنجاری و سپس به چند ده تهدید، کاهش میدهد تا فرآیند بازنگری و ارائه راهحل به سرعت انجام پذیرد. از الگوریتمهای مبتنی بر امنیت و معناشناسی برای یادگیری ماشینی، روشهای آماری پویا و همچنین همبستگیها جهت شناسایی تهدیدات پنهان بدون تجزیه و تحلیل انسانی بهره میگیرد. همچنین با آگاهی از مفاهیم، موقعیتها و محتوا میتوان موارد مثبتِ کاذب یا False Positive را کاهش داد.

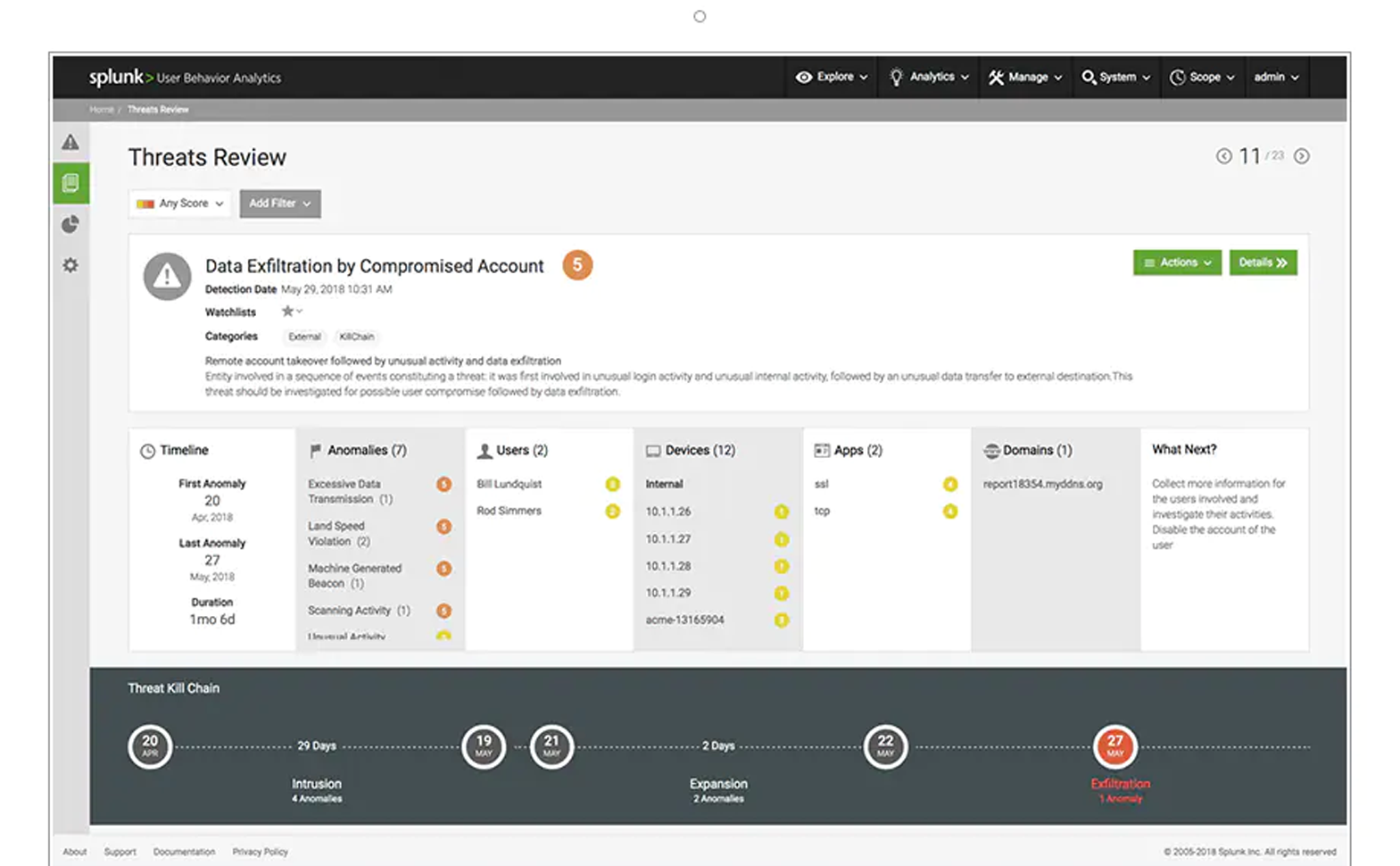

بازنگری و شناسایی تهدیدات

این تکنولوژی تهدیدها را به صورت بصری مرتب نموده و مسیرها و فرکانسهای غیرطبیعی و مشکوک را مشخص مینماید. تهدیدهای حیاتی را با استفاده از همبستگیهای پیشرفته در مدلها شناسایی نموده و از الگوریتمهای یادگیری فردی و انطباقی (یادگیری ماشینی و آماری) استفاده مینماید؛ بنابراین قادر خواهد بود تهدیدها و شواهد مربوط به آنها را به صورت فعالانه مورد بررسی قرار دهد.

شناسایی Kill Chain و Attack Vector

این تکنولوژی، APTهای ناهنجار، عملکردهای نقض (مانند CnC، ارتباطات جانبی) و حملات Kill Chain (مانند Pass -The-Hash ) را شناسایی مینماید. همچنین الگوهای جانبی بدافزارها یا تکثیرهای داخلی مخرب را نیز شناسایی نموده و به نشانههای Real Time مربوط به عملکردهای غیرعادی (مانند URLهای مشکوک یا نقض Land-Speed Login) پاسخ میدهد. به علاوه بینظمیهای رفتار محور (مانند عملکرد تهدید Containerهای VM یا AWS) را نیز شناسایی نموده و عملکرد باتنت (Botnet) یا CnC مانند Trojanها یا بدافزار Polymorphic (چندشکلی) را به دقت مورد توجه قرار میدهد.

معماری و پیادهسازی Splunk UBA

Splunk UBA شامل اکوسیستم Hadoop جهت تدوام دادههای باز (Open Data) ، مقرونبهصرفه و مقیاسپذیر میباشد. این تکنولوژی برای تحلیل رویدادها در مقیاس بزرگ و به صورت Real Time طراحی شده و شامل پایگاههای دادهی گراف و سریزمانی، جهت پردازش و ایجاد ارتباطات امنیتی در شبکه میباشد. API های RESTful میتواند وارد نمودن دادهها (Data Ingestion) را با محصولات Third Party خودکارسازی نموده و به فرآیند اصلاح و پیشگیری کمک نمایند. Splunk UBA برای Scale نمودن بیش از صدها ترابایت و بیلیونها رویداد مورد تایید بوده و به عنوان نرمافزار به صورت On-Premise، بر روی دستگاههای مجازی، و یا به عنوان یک Public Cloud Instance با مدیریت مشتری (AWS و vCloud Air) قابل پیادهسازی میباشد.

موارد استفاده ی Splunk UBA

Splunk با توصیف چرخه عمر یک حمله به صورت کامل (حمله سایبر یا تهدید داخل سازمانی و همچنین ارائه یک پلتفرم برای شناسایی، پاسخگویی و خودکارسازی) همچنان متقاعدکنندهترین راهکار را برای تجزیه و تحلیل امنیتی ارائه مینماید.

- سرقت IP و انتقال غیرمجاز دادهها (Data Exfiltration)

- شواهد مربوط به انتقال غیرمجاز دادهها در سازمان را از داراییها یا کاربران، شناسایی مینماید.

- هک کردن حساب کاربری و سوءاستفاده از حسابهای کاربری ویژه

- حسابهای کاربری در معرض تهدید را به سرعت شناسایی نموده و دید کاملی نسبت به تهدیدهای مرتبط با حسابهای کاربری ویژه (Privileged Account) ایجاد مینماید.

- Cloud Asset و Container مجازی

- روند تعیین اصول رفتاری، تشخصی موارد غیرعادی و شناسایی تهدیدات را برای Containerهای مجازی و برنامههای Cloud انجام میدهد.

- تشخیص و شناسایی کلاهبرداریها

- مدلسازی رفتاری بر روی تراکنشها و مدلسازی خودکار تهدیدات برای شناسایی فعالیتهای مرتبط با کلاهبرداری انجام میپذیرد.

- رفتار مشکوک: کاربران، تجهیزات و برنامهها

- شناسایی تهدیدها و ناهنجاریهای مربوط به کاربران و نهادهای یک سازمان با تجزیه و تحلیل رفتاری نهاد و کاربر (UEBA)

- شناسایی بدافزار و حرکات جانبی

- تشخیص حملات سایبری و دریافت دیدی کامل نسبت به حرکت همه جانبهی تهدیدها در داخل سازمان

دلیل استفاده از Splunk برای تجزیه و تحلیل رفتاری کاربر

Splunk UBA به شناسایی حملات سایبری و تهدیدات داخل سازمانی با استفاده از علوم داده، یادگیری ماشینی، اصول رفتاری، آنالیز گروههای مشابه و همبستگی پیشرفته میپردازد. این راهکار با تجزیه و تحلیل پیشرفته امنیتی، سازمانها را در هر اندازه و با هر مهارتی قادر میسازد تا تهدیدات شناختهشده، شناختهنشده و پنهان را شناسایی نموده و به آنها پاسخ دهند. Splunk با توصیف چرخه عمر یک حمله سایبری یا تهدیدات داخل سازمانی، و همچنین ارائه یک پلتفرم جهت شناسایی، پاسخگویی و خودکارسازی، همچنان متقاعدکنندهترین راهکار تجزیه و تحلیل امنیتی را در صنعت IT فراهم مینماید.