معرفی نرم افزار Splunk Phantom

نرم افزار Splunk Phantom

شرکت اسپلانک با بهدست آوردن مالکیت phantom کاملتر شده و ادغام این دو شرکت مزایای بیشتری برای کاربران، مشتریان و شرکای شرکت فراهم نموده است. در نشستی که با الیور فردریش، بنیانگذار و مدیرعامل پیشین Phantom، برگزار شد، در مورد اقداماتی که در راستای هدفی مشترک برای عملیات امنیتی قابل ارائه خواهد بود، صحبت شد.

هایان: الیور، حالا که رسما با یکدیگر همکاری میکنیم، چه چیزی بیش از همه تو را به وجد میآورد؟

الیور: بیش از همه، از بابت ارائهی Phantom به عموم هیجانزده هستم. در Phantom ما از این امتیاز برخوردار بودیم که امنیت بزرگترین سازمانها و شرکتهای تولیدی، بهداشتی، فناوری و مالی و همچنین بزرگترین ادارات دولتی بر عهدهی ما بوده است. ما حدود دههزار کاربر و بیش از دویست برنامهی کاربردی داشتیم و بالغ بر هزار API را پشتیبانی میکردیم. اسپلانک این امکان را به ما خواهد داد که آن را نه تنها در حوزهی امنیت، بلکه در بازار گستردهتری از IT افزایش دهیم. سازمانها نیاز شدیدی به خودکارسازی و هماهنگسازی دارند تا بتوانند واکنش سریعتری به تهدیدات داشته باشند. در طی سال گذشته شنیده میشد که فعالیتهای ما محدود به تقاضا نیست، بلکه محدود به ظرفیت هستیم. اسپلانک، با بیش از سههزار کارمند، این توانایی را به ما میدهد تا به آنهایی که بیش از همه نیاز دارند، خدمترسانی کرده و پلتفرم خود را به آنها ارائه کنیم. این شرکت پیام ما را رساتر کرده و جمعیت گستردهتری از بازار را از قابلیتهای شرکت ما آگاه میسازد.

اسپلانک در جذب، ذخیره و تحلیل دادههای ماشینی، پیشرو شده است، Phantom نیز به عاملی مهم در انجام عملیات بر روی آن دادهها بدل شده است. بدین دلیل است که ادغام اسپلانک و فانتوم بسیار مناسب و خوب است.

همچنین مشتاق هستم که انجام عملیات برای هدفی را که برای عملیات امنیتیای که در سال 2014 آغاز کردیم، سرعت بخشیم. ترکیب فناوریهای ما این امکان را به مشتریان میدهد که به حملات پیچیدهی رو به افزایش سریعتر پاسخ بدهند و بدین طریق به آنها کمک میکند که چند قدم از تهدیدات جلوتر باشند.افرادی که در تیمهای امنیتی کار میکنند، با زیرساخت امنیتی پیچیدهای شامل گسترهای از تکنولوژیها از چندین منبع و علاوه بر آن منابع محدودی برای دفاع از سازمان خود سروکار دارند. نرم افزار Splunk Phantom که یکی از بهترین راهکارهای Security, Orchestration, Automation and Response یا SOAR است، با یکپارچهسازی تیم، فرایندها و ابزارِ سازمانها، به نجاتشان میآید، تا بتوانند بهترین دفاع ممکن را در کمترین زمان ارائه نمایند.

| Component | Description |

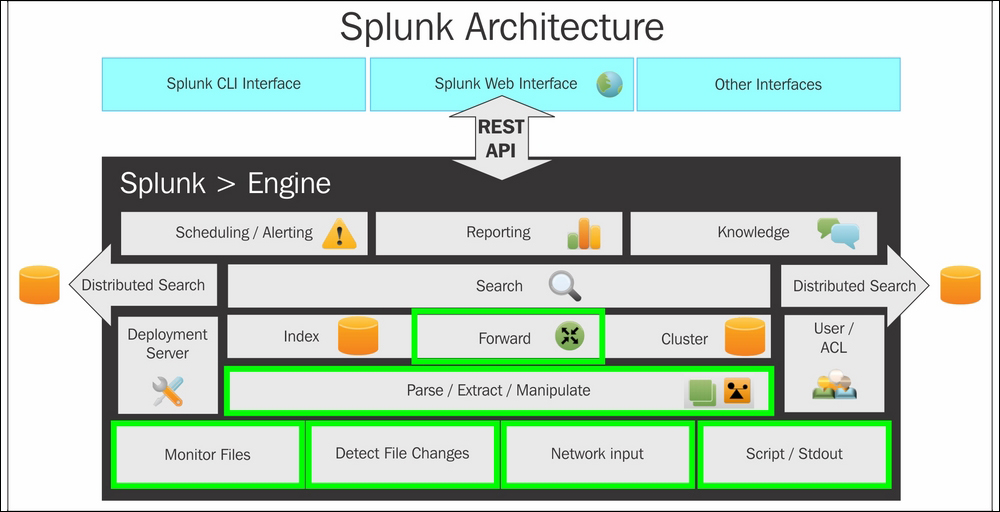

| App | Splunk Phantom یک سیستم امنیت ارکستراسیون ، اتوماسیون و پاسخ (SOAR) است. پلتفرم Splunk Phantom ترکیبی از برنامه ریزی زیرساخت های امنیتی ، اتوماسیون playbook و قابلیت مدیریت پرونده برای ادغام تیم ، فرآیندها و ابزارهای شما است که به شما کمک می کند تا گردش کارهای امنیتی را تنظیم کنید ، کارهای امنیتی تکراری را به صورت خودکار انجام دهید و به سرعت به تهدیدات پاسخ دهید. این نمودار جریان اتوماسیون امنیتی از انتها به انتها را در Splunk Phantom نشان می دهد.. |

| Asset |

اتصال به فناوری های امنیتی شخص ثالث را اضافه می کند. این اتصالات به Splunk Phantom اجازه دسترسی و اجرای اقداماتی را می دهد که توسط فن آوری های شخص ثالث ارائه شده است. برخی از برنامه ها همچنین یک م visualلفه بصری مانند ابزارک هایی دارند که می توانند برای ارائه داده های تولید شده توسط برنامه استفاده شوند. نمودار سه برنامه را در یک محیط Splunk Phantom نشان می دهد: • برنامه MaxMind عملی برای یافتن موقعیت جغرافیایی آدرس IP را ارائه می دهد. • برنامه PhishTank اقدامی را برای یافتن اعتبار یک URL انجام می دهد. برنامه Firewall Palo Alto Networks (PAN) اقدامات مختلفی از جمله مسدود کردن و رفع انسداد دسترسی به آدرس های IP ، برنامه ها و URL ها را فراهم می کند. |

| Container | یک رویداد امنیتی که در نرم افزار Splunk Phantom بلعیده می شود. کانتینرها دارای برچسب پیش فرض Events هستند. از برچسب ها برای دسته بندی ظروف مربوط به هم استفاده می شود. به عنوان مثال ، ظروف یک دارایی همه می توانند دارای برچسب یکسانی باشند. سپس می توانید یک کتاب بازی را علیه همه ظروف با همان برچسب اجرا کنید. در صورت نیاز می توانید برچسب های سفارشی را در Splunk Phantom ایجاد نماید.. |

| Case | می توان چندین مورد باهم بررسی نمود |

| Artifact | اطلاعاتی مانند هش فایل ، آدرس IP یا عنوان ایمیل |

| Indicator or Indicator of Compromise (IOC) | قطعه ای از داده ها مانند آدرس IP ، نام میزبان یا هش پرونده که زمینه های قالب رویداد مشترک (CEF) را در یک مصنوع پر می کند. اندیکاتورها کوچکترین واحد داده ای هستند که می توانند در Splunk Phantom عمل کنند. |

| Playbook |

مجموعه ای از وظایف اتوماسیون را تعریف می کند که بر اساس داده های جدید وارد نرم افزار Splunk Phantom عمل می کنند. به عنوان مثال ، می توانید یپیکربندی را با اقدامات مربوط به همه کانتینرهای جدید با برچسب خاص را اجرا کند. هر زمان که مورد جدیدی در Splunk Phantom ایجاد می شود ، Playbook 1 عملکردهای MaxMind و PAN Firewall نسخه 2.7 را اجرا می کند. Playbook 2 هر زمان که از یک کتاب کار خاص در پرونده ای استفاده می شود ، اقدامات مربوط به دارایی های PhishTank و PAN Firewall نسخه 3.0 را اجرا می کند.. |

| Workbook | الگویی که لیستی از وظایف استاندارد را در اختیار شما قرار می دهد و تحلیلگران می توانند هنگام ارزیابی موارد از آن پیروی کنند. |

| Action | یک سطح ابتدایی سطح بالا که در کل سیستم عامل Splunk Phantom مورد استفاده قرار می گیرد ، مانند گرفتن فرآیند تخلیه ، مسدود کردن ip ، تعلیق vm یا خاتمه روند. اقدامات از طریق رابط وب Splunk Phantom در کتابهای بازی یا به صورت دستی اجرا می شوند. اقدامات توسط برنامه ها در دسترس Splunk Phantom قرار می گیرد.. |

| Owner | مسئولیت مدیریت دارایی در سازمان شما. مالکان تأییدیه هایی را دریافت می کنند که درخواست هایی برای اجرای عملی خاص در یک دارایی است. تأییدیه ها به دارندگان دارایی ارسال می شود و حاوی یک توافق نامه سطح خدمات (SLA) است که زمان پاسخ مورد انتظار را تعیین می کند. SLA ها را می توان بر روی رویدادها ، مراحل و وظایف تنظیم کرد. |

Visual Playbook Editor

The Phantom Visual Playbook Editor (VPE) allows both developers and non-developers to construct and customize complex Phantom playbooks with drag-and-drop ease. While constructing a playbook graphically, the VPE generates all supporting code behind the scenes and in real time. Advanced users can start a new playbook with the VPE interface and later transition to the integrated Python playbook editor and debugger to fine-tune it.

Playbook Canvas and Function Blocks

The VPE allows you to create a playbook using function blocks and connectors, which describe the order of operation. When creating a new block, you’re presented with all possible function block types as the next step in your playbook. You’re able to: define a security action to execute, filter data, make a decision using encoded logic, prompt a user for input or confirmation, call another playbook and more. You can also leverage our out-of-the-box library of “custom functions” (or write your own) and reuse them across multiple playbooks to help maximize playbook versatility and automate additional security processes.

Collaborate, Respond and Manage

Phantom Investigations

The Investigations screen is a hub for user collaboration and case management (also referred to as “incident management” in the industry). Analysts can collaborate to review the output of automated actions or playbooks, look at ingested data from the event, and bring data to real-time decisions.

Phantom Mission Guidance

An intelligent assistant that supports security operations analysts, Phantom Mission Guidance offers suggestions to help investigate, contain, eradicate and recover from a security event. It works by mapping security event data to your currently configured SOC tools and playbooks. Phantom Mission Guidance recommendations help educate newer analysts on steps to take and validate the choices of more experienced analysts.

Activity Feed

The Activity Feed in Splunk Phantom displays all current and historical action and playbook activity that has acted on the currently displayed event. This allows you to quickly see the success, ongoing execution and results of all automation operations for the event. The Activity Feed also provides team collaboration capabilities that are integrated inline with automation details and other data, forming a record of all relevant event information.

Case Management

Case Management is fully integrated into Splunk Phantom, allowing you to easily promote a verified event to a case. It also allows continued access to all tools, features and data available in one interface. Case Management supports case tasks that map to your defined Standard Operating Procedures (SOPs). Moreover, Case Management has full access to the Phantom Automation Engine, allowing you to launch actions and playbooks as part of a task.

Workbooks

Workbooks allow you to codify your SOPs into reusable templates. Phantom supports custom and industry-standard workbooks, like the included NIST-800-61 template for incident response. You are able to divide tasks into phases (e.g. detection, analysis, containment, eradication and recovery), assign tasks to team members, document work and more. You can also embed automation actions and playbooks directly into the workbook templates that you define.

How it Works

Key Concepts

Learn the key concepts relating to security orchestration, automation and response on the Phantom platform.

Data Sources

Use any type and source of security data to trigger Phantom into action, such as incidents, threat indicators, vulnerabilities, emails and more. Phantom gives you full access to the contents of your security data for the purposes of automated decision-making.

You can either push your data to Phantom, or pull it from a number of externally supported SIEM or analytics tools.

Playbooks

Playbooks are the codification of your Security Operations (SecOps) plan. In practice, they’re high-level Python scripts that Phantom interprets in order to execute your mission. Playbooks hook into the Phantom platform and all of its capabilities to execute actions, ensuring a repeatable and auditable process around your security operations.

Actions

Actions are the high-level primitives that Phantom uses within playbooks. Phantom integrates with 300+ apps and 1,900+ APIs. Examples include:

- Detonate File

Detonate a file in a supported sandbox - Geolocate IP

Perform a geolocation lookup on a given IP address - Hunt File

Look for a particular file on endpoints - Block URL

Block a URL on perimeter devices - Quarantine Device

Disconnect a device from the network via NAC

Assets

Assets are the security and infrastructure assets that you integrate with the Phantom platform. Examples include: firewalls, endpoint products, reputation services, sandboxes, directory services and SIEMs.

Scalability

Maximize SOC efficiency and achieve enterprise-grade reliability, with the most powerful SOAR tool on the market. Phantom supercharges the scalability, performance and speed of your security automation, processing up to 50,000 security events per hour.